最小化失真隐写是当前隐写的主流方法之一。由于接收方无法获取载体信号,一般使用从信道编码中迁移而来的隐写码,如STC和SPC编码,来实现逼近率失真界的信息嵌入。具体而言,发送方通过寻找隐写编码校验方程的陪集首来实现隐写修改,接收方计算校验方程提取秘密消息。显然秘密信息嵌入的计算复杂度较高,且性能存在局限。

最近,深度生成模型得到了快速发展,它提供了一种从从训练数据中学习分布并从中采样新数据的方法。随着深度学习生成模型技术的不断成熟,生成数据的质量越来越好。生成数据在互联网上广泛传播,据Gartner报告,至2025年,生成数据占比将达到10%。此外,作为当前的研究热点,未来人类数宇虚拟空间——元宇宙,其中也充满了生成数据。生成数据的大量存在使得它们已经具备了作为隐写载体的条件。因此,将信息隐藏到生成数据中并分享可以看作是普通用户的正常行为。

更重要的是,生成模型在很大程度上改变了隐写术的数据环境。对于相同的生成模型,输入相同的语义信息和随机种子,可以生成相同载体,我们定义此现象为载体可重现。我们利用载体可重现性质,提出了基于深度生成模型的载体可重现隐写框架。不同于传统自适应隐写,此时信源编码(熵编码)可以应用于信息嵌入和提取。

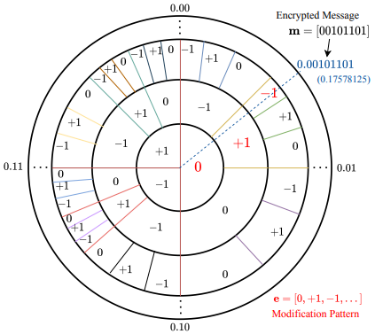

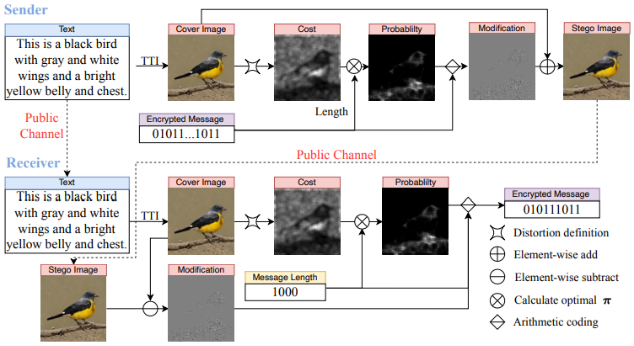

具体而言,给定生成数据、失真函数和消息,根据最优修改理论可以得到最优修改概率,利用信源编码的解码器将加密后秘密消息按照最优修改概率解码成隐写修改。由于隐写修改是微弱的,如加减一修改,它们不会改变生成数据的语义信息。然后将隐写修改添加到生成数据中得到载密数据。接收方收到载密数据,利用鲁棒的语义信息和相同的生成模型,可以重现原始生成数据,从而获取隐写修改。接收方还可以根据约定好的消息长度和失真函数,同步最优修改概率。最后利用信源编码的编码器,将隐写修改编码成加密后秘密消息,最后通过解密得到原始的秘密消息。

这里蕴含了一个思想,就是信源编码和信息隐藏是对偶问题。完美信源编码的编码过程将数据根据其分布压缩成均匀分布的码流,解码过程就是将均匀分布的码流,根据给定数据分布解压缩成数据。信息隐藏会将秘密信息加密,然后将加密后的均匀分布的码流嵌入到数据中。提取过程从数据中提取均匀分布码流,然后解密得到秘密消息。利用信源编码进行隐写的性能取决于其编码性能,目前信源编码领域有很多编码方法性能逼近理论界。

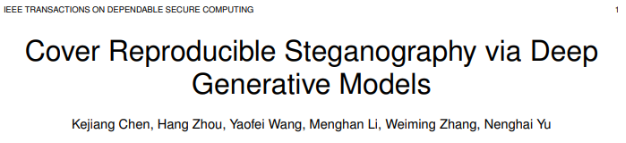

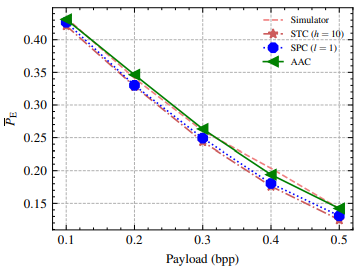

在载体可重现隐写框架中,隐写修改(如加减一向量)就是对应的数据,数据分布就是最优修改分布。我们采用的自适应算数编码作为信息嵌入和提取的编码工具,它具有逼近理论界的编码性能和线性的计算复杂度。我们也通过理论证明,针对加性失真隐写,使用算数编码进行隐写,当载体序列足够长时,实际修改对应的分布和给定的最优修改分布之间的KL散度趋近于0。

这里给出算术编码进行信息嵌入提取的直观理解。发送方根据计算得到的最优修改分布构造同心圆,将加密后的秘密消息转化为小数。由里至外选取该数值直线落到的区间为修改模式。接收方拥有相同的最优修改分布,构造相同的同心圆,根据修改模式,由里至外,缩小区间,直到该区间内只存在给定长度的一个二进制小数,即完成消息提取。

我们利用文本转语音和文本生成图像任务构建了在载体可重现框架下的隐写实例。因为微弱隐写修改不会影响语音的语义信息,载密语音可以用语音识别技术转化为与发送方相同的文本输出到生成模型中,重现载体语音。同样,载密图片可以通过图像文本生成技术转化成文本。为了简化流程,可以将文本和图像同时发送给接收方。发送图文相关的推文也符合行为安全的要求。

基于文本生成语音的载体可重现隐写

基于文本生成图像的载体可重现隐写

实验结果表明,在载体可重现的隐写框架下,大多数情况下,使用自适应算数编码(AAC)的安全性能优于STC编码和SPC编码。在计算复杂度分析角度,自适应算数编码是线性复杂度,优于STC编码和SPC编码。近期我们也在研究在载体可重现框架下的多元修改隐写,鲁棒隐写。

论文信息

相关论文已被 IEEE Trans. on Dependable and Secure Computing (TDSC) 2022 录用,作者为中国科学技术大学网络空间安全学院的陈可江、李梦涵、张卫明*、俞能海;加拿大西蒙弗雷泽大学的周航;合肥工业大学的王垚飞。

Kejiang Chen, Hang Zhou, Yaofei Wang, Menghan Li, Weiming Zhang*, Nenghai Yu., “Cover Reproducible Steganography via Deep Generative Models”, IEEE Transactions on Dependable and Secure Computing (TDSC), 2022, Accepted.

相关推荐阅读

基于生成模型的可证安全隐写

Kejiang Chen, Hang Zhou, Hanqing Zhao, Dongdong Chen, Weiming Zhang* and Nenghai Yu. Distribution-Preserving Steganography Based on Text-to-Speech Generative Models. IEEE Transactions on Dependable and Secure Computing (TDSC), 2021. Arxiv version: When Provably Secure Steganography Meets Generative Models.

特别声明:以上文献资料内容(包括在内的视频、图片或音频)均引自自媒体平台“隐者联盟”,仅供学习研讨,不可用作商业或其他非法用途。

Notice: The content above (including the videos, pictures and audios if any) is cited from “Yin Zhe Lian Meng”, which is only employed to study and cannot be used for commercial and other illegal purposes.